Chez Cloud Sultans, notre mission est d’aider les petites et grandes entreprises à mieux collaborer et à atteindre une productivité élevée en tirant pleinement parti de Google Workspace (anciennement GSuite).

Si vous êtes administrateur Google Workspace, vous avez probablement déjà été confronté à des situations critiques en matière de sécurité — comme bloquer un e-mail confidentiel, corriger une erreur de partage de fichier ou analyser une activité suspecte. Heureusement, vous n’avez plus besoin de scripts ou d’API. Avec l’outil d’investigation de sécurité Google Workspace, vous pouvez effectuer des actions d’administration puissantes en quelques clics.

Dans ce guide, nous vous présentons 7 façons efficaces de maîtriser cet outil pour sécuriser votre organisation avec rapidité, précision et sérénité.

1. Comprendre le vrai potentiel de l’outil

L’outil d’investigation est disponible uniquement dans les éditions Enterprise. Il permet aux administrateurs de rechercher l’activité des utilisateurs sur Gmail, Drive, et d’autres apps via les journaux d’audit — puis d’agir directement (supprimer un e-mail, retirer le partage d’un fichier, etc.), tout depuis un seul tableau de bord.

Plus besoin d’API, de lignes de commande, ou de GAM. C’est du point-and-click rapide et puissant.

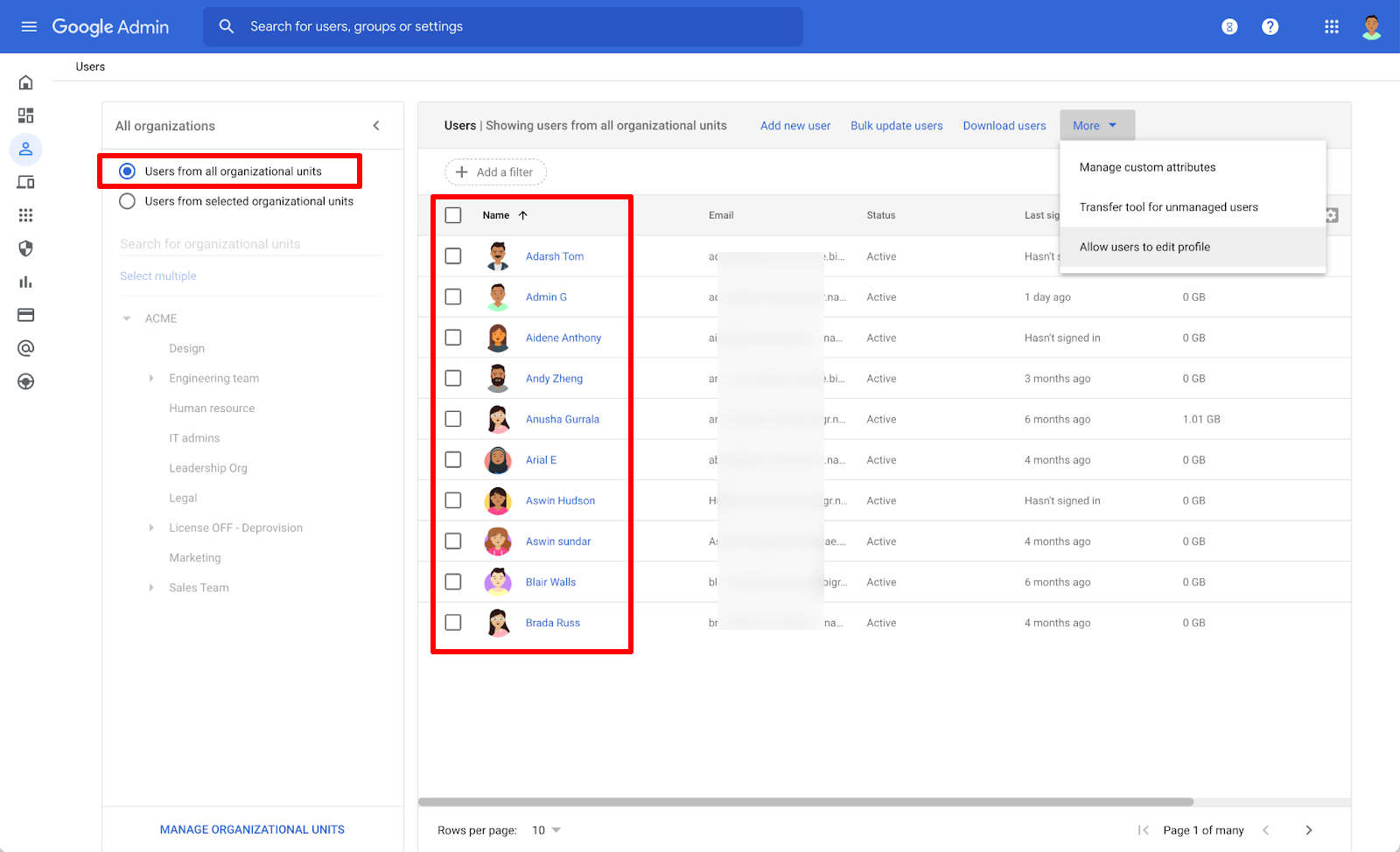

2. Savoir qui peut y accéder (et pourquoi)

Seuls les super administrateurs ou les administrateurs délégués avec les droits appropriés peuvent utiliser cet outil. Ce n’est pas juste une question de commodité : c’est une question d’accès à des données sensibles (e-mails, fichiers privés).

Cela signifie :

- Attribuez les droits avec précaution

- Gardez une trace de toutes les actions

- Formez vos administrateurs sécurité avant attribution des droits

Google impose une justification pour consulter le contenu des messages, et toutes les actions sont journalisées.

3. Trouver l’outil au bon endroit

Vous le trouverez dans :

Console d’administration > Sécurité > Centre de sécurité > Outil d’investigation

Note : Si vous n’êtes pas sur un plan Enterprise, cet outil n’apparaîtra pas. C’est l’une des nombreuses raisons de passer à l’édition Enterprise pour un meilleur contrôle de la sécurité des données.

4. Révoquer immédiatement l’accès à un fichier partagé

Le partage accidentel de fichiers est un risque courant. Avec cet outil, vous pouvez :

- Rechercher via les journaux Drive

- Filtrer par nom de fichier ou mots-clés

- Voir l’historique de partage et les accès

- Révoquer l’accès, modifier la propriété, restreindre le téléchargement

Ex. : un fichier “Projet secret” partagé en externe peut être repéré et corrigé en quelques secondes.

5. Supprimer les e-mails risqués ou mal envoyés

Autre cas fréquent : un employé envoie un e-mail sensible au mauvais destinataire.

La démarche :

- Sélectionnez Gmail comme source

- Recherchez par sujet, contenu ou expéditeur

- Consultez les métadonnées

- Supprimez, restaurez ou marquez comme spam en un clic

Pour confirmer une suppression, Google exige que vous tapiez « DELETE » pour valider l’action, assurant ainsi une intention claire.

6. Utiliser l’intelligence de Google Workspace VirusTotal

Une fonctionnalité méconnue : l’intégration avec VirusTotal, service d’analyse de menaces d’Alphabet.

Vous pouvez :

- Soumettre un fichier ou une URL suspecte

- Obtenir une analyse complète (malwares, réputation IP, risques de domaine)

- Mieux anticiper les attaques et identifier les appareils compromis

La sécurité intégrée directement dans l’admin panel élimine les doutes.

7. Allez plus loin avec l’intégration DLP

Pour une protection proactive, combinez l’outil d’investigation avec les règles DLP (Data Loss Prevention).

Cela permet de :

- Détecter automatiquement les violations de règles

- Lier directement les cas d’investigation aux alertes DLP

- Réagir plus rapidement, avec cohérence

Avec cette combinaison, vous passez d’une gestion réactive à une stratégie de sécurité automatisée et traçable.

Cas d’usage concrets

Dans la démo de Teacher’s Tech, deux actions essentielles sont réalisées :

- Suppression du partage d’un fichier Drive sensible

- Suppression d’un e-mail contenant des données critiques

Dans chaque cas, l’administrateur a pu :

- Identifier le problème

- Consulter les journaux et métadonnées

- Agir immédiatement

- Laisser une trace pour conformité

Résultat : quelques minutes suffisent pour corriger l’incident.

Bonnes pratiques d’utilisation

- Limitez l’accès à quelques administrateurs formés

- Justifiez chaque consultation de contenu

- Combinez avec les règles DLP pour anticiper

- Analysez les rapports VirusTotal avant d’agir

- Auditez régulièrement l’utilisation de l’outil

En suivant ces pratiques, vous exploitez tout le potentiel de l’outil tout en garantissant conformité et confiance.

Conclusion

Des questions ou des réactions à notre article ? Exprimez-vous dans les commentaires ci-dessous.

Vous pensez ne pas utiliser Google Workspace à son plein potentiel ?

Contactez-nous chez Cloud Sultans (contact@cloudsultans.com).

Nous proposons une consultation gratuite ou un audit système pour vous trouver la meilleure solution.